Установка, настройка и использование битлокер. Шифрование файлов Шифрование диска bitlocker windows 7

Читайте также

Напоминаем, что попытки повторить действия автора могут привести к потере гарантии на оборудование и даже к выходу его из строя. Материал приведен исключительно в ознакомительных целях. Если же вы собираетесь воспроизводить действия, описанные ниже, настоятельно советуем внимательно прочитать статью до конца хотя бы один раз. Редакция 3 DNews не несет никакой ответственности за любые возможные последствия.

⇡ Введение

Почти обо всех решениях, упомянутых в предыдущем материале , так или иначе рассказывалось на страницах нашего ресурса. Однако тема шифрования и уничтожения данных незаслуженным образом была обойдена стороной. Исправим же это упущение. Рекомендуем ещё раз прочитать прошлую статью, перед тем как что-либо делать. Обязательно сделайте резервную копию всех данных перед их шифрованием! И ещё — десять раз подумайте, какую именно информацию вам придётся везти с собой и нет ли возможности отказаться хотя бы от её части. Если всё готово, приступаем.

⇡ Шифрование стандартными средствами Windows 7, Mac OS X 10.7 и Ubuntu 12.04

Все современные десктопные ОС уже давно обзавелись встроенными утилитами для шифрования файлов и папок или целых дисков. Перед тем как рассматривать сторонние утилиты, лучше обратиться именно к ним, ибо они довольно просты в настройке и использовании, хотя и не обладают различными дополнительными функциями. В Windows 7 Ultimate и Enterprise есть функция шифрования томов под названием BitLocker . Для защиты системного диска она требует наличия модуля TPM, который установлен далеко не во всех ПК или ноутбуках, но для прочих томов он не требуется. Также в Windows 7 есть функция BitLocker To Go для защиты съёмных накопителей, которой тоже можно воспользоваться без аппаратного криптомодуля, а этого вполне достаточно для большинства пользователей.

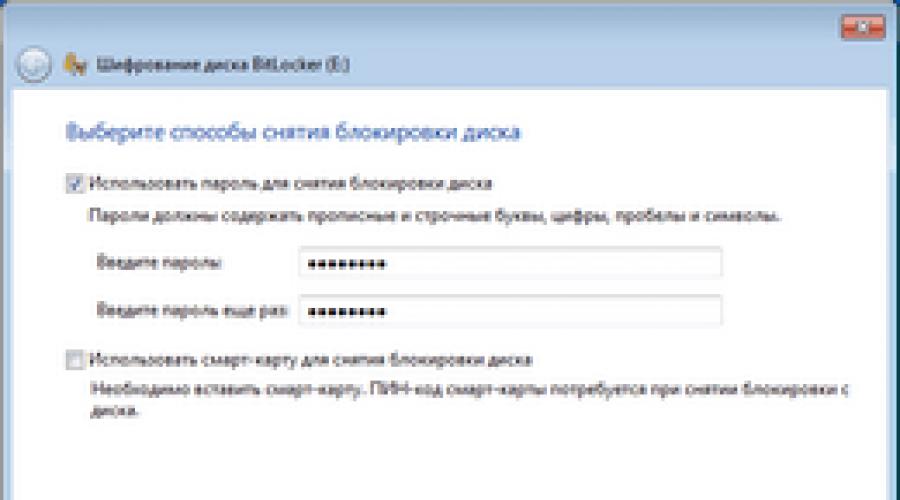

Если у вас установлена подходящая версия Windows 7, то для задействования BitLocker (To Go) перейдите в панели управления к пункту «Шифрование диска BitLocker». Напротив соответствующего накопителя кликните по ссылке «Включить BitLocker». Выберите опцию разблокировки с помощью пароля и сохраните ключ восстановления (это просто текстовый файл) в безопасное место, например на флешку, которую вы не берёте с собой в дорогу. Через некоторое время, а это зависит от объёма накопителя и мощности ПК, процесс шифрования будет завершён.

При подключении зашифрованного тома вас каждый раз будут просить ввести пароль для доступа к данным, если вы не включите автоматическую разблокировку, а делать это не рекомендуется. Управлять параметрами зашифрованного тома можно всё в том же разделе «Шифрование диска BitLocker» панели управления. Если вы вдруг забыли пароль от BitLocker, то для расшифровки надо использовать 48-значный цифровой ключ восстановления — после его ввода том будет временно разблокирован.

В Windows 7, помимо BitLocker, есть ещё метод шифрования папок и файлов, а не томов, — шифрованная файловая система (EFS). Поддерживается во всех редакциях ОС, но в Starter и Home (Premium) можно только работать с уже зашифрованными папками и файлами, но не создавать их. Для работы EFS обязательно использование NTFS с отключённой опцией сжатия данных. Если ваша машина удовлетворяет этим требованиям, то можно приступать к настройке.

В панели управления переходим к параметрам учётных записей и кликаем по ссылке «Управление сертификатами шифрования файлов». Следуя подсказкам мастера, создаём новый самозаверяющий сертификат для ПК. Обязательно сохраняем его в надёжном месте и защищаем паролем. Это можно сделать и потом с помощью этого же мастера, но лучше не тянуть, ибо экспортируемый PFX-файл понадобится для экстренного восстановления данных. Если у вас уже были зашифрованные данные на диске, то для них надо обновить ключи.

Система EFS прозрачна для пользователя, то есть с файлами и папками можно работать как обычно. Но если попытаться открыть их в другой среде (ОС, ПК), то доступ к ним будет закрыт. Чтобы зашифровать файл или папку, достаточно в их свойствах нажать кнопку «Другие…» на вкладке «Общие» и поставить галочку «Шифровать содержимое для защиты данных». После применения изменений цвет имени зашифрованного элемента по умолчанию меняется на зелёный для лучшей визуальной идентификации защищённых данных.

Для расшифровки достаточно снять галочку в свойствах файла/папки. При попытке скопировать защищённые данные в неподходящие для этого места — на диск c FAT32, в сетевое хранилище и так далее — появится предупреждение, что данные будут расшифрованы и попадут туда в незащищённом виде. Для удобства работы с EFS можно добавить в контекстное меню проводника соответствующие пункты. Достаточно создать DWORD-параметр EncryptionContextMenu в ветке реестра HKEY_ LOCAL_ MACHINE \\SOFTWARE \\Microsoft \\Windows \\CurrentVersion \\Explorer \\Advanced \\ и выставить его значение в 1.

Для расшифровки данных на накопителе в случае недоступности машины, на которой они шифровались, нужна резервная копия сертификата и пароль к ней. Для импорта достаточно дважды кликнуть по pfx-файлу и следовать указаниям мастера. Если вы хотите в дальнейшем экспортировать данный сертификат для работы с данными на ещё одной машине, то отметьте эту опцию галочкой.

Сохранить импортируемый сертификат нужно в личном хранилище. После окончания процесса доступ к зашифрованным файлам и папкам будет открыт. Управлять личными сертификатами можно с помощью оснастки MMC — Win+R, certmgr.msc, Enter.

Ещё одна крайне полезная опция, а именно затирание свободного места на диске, доступна только с помощью командной строки. Ключ /W — очистка места, /E — шифрование, /D — расшифровка. Описание остальных параметров доступно во встроенной справке — ключ /?.

Cipher /W X:\\путь\\до\\любой\\папки\\на\\очищаемом\\диске

Mac OS X

Кратенько остановимся на возможностях защиты данных в «яблочных» компьютерах. В Mac OS X уже давно имеется встроенная система шифрования FileVault , а с версии 10.7 она позволяет защищать не только домашний каталог, но и сразу весь диск. Включить её можно в настройках системы в разделе «Защита и безопасность». Там же полезно будет отметить галочкой опцию защиты виртуальной памяти. При включении шифрования придётся задать мастер-пароль, если он ещё не задан, а также сохранить ключ восстановления. Для дальнейшей настройки следуйте указаниям мастера. Впрочем, более универсальный метод — это использование зашифрованных образов диска.

В дисковой утилите выберите «Новый образ» и в появившемся диалоге укажите имя файла и его местоположение, задайте имя диску и выберите размер. В качестве ФС вполне подойдёт журналируемая Mac OS Extended. Шифрование лучше выбрать AES-256. В списке «Разделы» оставьте выбор «Жёсткий диск», а в качестве формата укажите растущий пакет-образ. Осталось придумать или сгенерировать пароль для доступа, но не запоминать его в связке ключей для пущей безопасности, а каждый раз вводить вручную. При двойном клике по образу он подмонтируется с запросом пароля. После сохранения на нём важных данных не забудьте отмонтировать образ.

Ubuntu ещё на этапе установки предлагает зашифровать домашний каталог пользователя. Одновременно с этим шифруется и раздел подкачки, что приводит к невозможности использования спящего режима. Если же вы отказались от шифрования при установке, то придётся настроить все вручную. При этом от защиты swap-раздела можно отказаться, что естественным образом снижает безопасность. Более удобный и защищённый, но и более сложный в настройке вариант — шифрование всего диска сразу. Если вы хотите сделать это, то воспользуйтесь вот этой инструкцией . Мы же рассмотрим простой вариант с защитой home и, по желанию, swap. Для начала установим с помощью терминала необходимое ПО:

Sudo apt-get install ecryptfs-utils cryptsetup

Здесь есть один нюанс — чтобы зашифровать домашний каталог какого-нибудь пользователя, файлы в этом каталоге не должны быть открыты в какой-либо программе, а значит, пользователь должен выйти из системы. Для этого придётся создать ещё одну временную учётную запись с правами администратора. После создания оной выходим из системы и логинимся с новым аккаунтом.

От имени второго пользователя выполняем следующую команду, в которой username заменяем именем пользователя, чей домашний каталог мы будем шифровать. Преобразование файлов займёт некоторое время, так что наберитесь терпения.

Sudo ecryptfs-migrate-home -u username

После завершения операции выходим из системы и снова входим в неё под основной учётной записью. Теперь можно удалить временный аккаунт и все его файлы. Через несколько минут после входа появится предупреждение о том, что надо бы сохранить в надёжном месте случайно сгенерированный пароль для доступа к только что зашифрованным файлам на случай экстренного восстановления. Не забудьте это сделать.

Наконец, осталось удалить «старый» домашний каталог / home/имя_пользователя. XXXXXXXX , где XXXXXXXX — случайный набор букв.

Sudo rm -rf /home/username.XXXXXXXX

Для шифрования раздела подкачки достаточно выполнить одну-единственную команду, затем убедиться, что в / etc/ fstab закомментирована запись о старом swap-разделе, а в качестве нового указан /dev/mapper/cryptswap1 .

Sudo ecryptfs-setup-swap

⇡ Шифрование с помощью TrueCrypt

TrueCrypt — это открытое кроссплатформенное приложение для создания защищённых томов и работы с ними с шифрованием на лету. На практике это означает, что, во-первых, в расшифрованном виде данные находятся только в оперативной памяти. Во-вторых, что работа с криптоконтейнерами возможна в любой ОС. И в-третьих, что с довольно высокой степенью вероятности можно говорить об отсутствии каких-либо «закладок». Помимо этого TrueCrypt поддерживает инструкции AES-NI для ускорения (де-)шифрования. На самом деле возможности программы гораздо шире и все они хорошо описаны в руководстве, которое доступно с пакетом локализации (распакуйте содержимое архива в каталог с установленной программой). Поэтому мы рассмотрим простейший случай создания криптоконтейнера в среде Windows.

Итак, после установки запускаем утилиту, нажимаем кнопку «Создать том» и следуем советам мастера, так как выбранные по умолчанию параметры достаточно безопасны. Вручную потребуется задать лишь объём тома и пароль к нему. После монтирования контейнера он будет выглядеть в системе как обычный физический том, а значит, его можно форматировать, дефрагментировать и так далее.

Особенностью контейнеров TrueCrypt является то, что со стороны они выглядят как наборы случайных битов, и распознать, что в файле именно контейнер, теоретически невозможно. Обязательно следуйте советам по созданию надёжного пароля и сразу же сохраните его в безопасном месте. Дополнительной защитой является использование ключевых файлов любого типа, для которых также надо будет сделать резервную копию.

Осталось выбрать формат ФС (набор зависит от ОС), поводить мышью внутри окна и разметить том. На этом создание контейнера завершено.

Чтобы смонтировать том, надо нажать кнопку «Файл…», выбрать контейнер и букву диска, нажать «Смонтировать», ввести пароли и, если необходимо, выбрать ключевые файлы, а также указать прочие параметры. Теперь можно работать с данными так же, как если бы они находились на обычном логическом диске. Для отключения криптоконтейнера достаточно нажать кнопку «Размонтировать». В настройках программы также можно включить автоматическое размонтирование по таймеру/выходу из системы/запуску хранителя экрана, очистку кешей и прочие полезные функции.

Это достаточно простой и надёжный вариант хранения важной информации. Однако если вам требуется большая безопасность, то TrueCrypt позволяет создавать скрытые тома, шифровать диски и разделы, добавлять скрытый раздел с ещё одной ОС, настраивать «конвейер» из нескольких алгоритмов шифрования, защищать переносной диск, использовать токены и смарт-карты для авторизации, а также многое другое. Крайне рекомендуется прочитать в документации главу о требованиях безопасности и мерах предосторожности.

⇡ Безопасное удаление

Единственный надёжный способ гарантированно удалить данные — это физическое уничтожение накопителя, на котором они находятся. Для этого даже разработаны специальные процедуры, порой утончённо-извращённого садистского характера. А «виноваты» в этом различные технологии, которые используются в современных накопителях, — остаточная намагниченность, TRIM-операции, равномерное распределение нагрузки, журналирование и так далее. Суть их в целом сводится к тому, что данные зачастую помечаются как удалённые или готовые к удалению вместо того, чтобы быть действительно стёртыми. Поэтому были разработаны методики достаточно безопасного удаления остаточной информации , которые не столь радикальны, как полное уничтожение носителя.

Функция безопасной очистки диска присутствует во многих редакторах разделов. Для Windows есть множество подобных утилит, но мы остановимся на классической SDelete . Работа с ней осуществляется в режиме командной строки. Синтаксис довольно простой. Ключом -p задаётся число проходов перезаписи, с ключом -s (или -r) программа рекурсивно уничтожает всё содержимое папки, а передача ключа -c (или -z) очищает (забивает нулями) свободное место на указанном томе. В конце указывается путь до папки или файла. Например, для стирания нашего тома TrueCrypt и очистки диска выполним две команды:

C:\\sdelete.exe -p 26 C:\\exampletc C:\\sdelete.exe -c C:\\

В большинстве Linux-дистрибутивов есть утилита shred, которая выполняет те же функции, что и SDelete . У неё также есть несколько параметров, но для нас вполне достаточно знать три из них. Ключ -n задаёт число проходов перезаписи, -u удаляет файл, а -z в конце забивает использовавшееся место нулями. Пример работы:

Sudo shred -u -z -n 26 /home/dest/exampletc2

Программа shred имеет ряд ограничений в плане безопасного удаления, о чём честно предупреждает пользователя при запуске с ключом --help. Более эффективный набор утилит входит в пакет Secure-Delete. Установим его и рассмотрим пару встроенных программ. Утилита srm аналогична shred, но принимает чуть меньше параметров. Нам интересны ключи -r для рекурсивного удаления указанного каталога и вездесущий -z для заполнения пространства нулями. Также в пакете имеется утилита для затирания свободного места на диске с указанной папкой.

Sudo apt-get install secure-delete sudo srm -z /home/dest/exampletc3 sudo -z sfill /home/dest

Для Mac OS X есть всё тот же CCleaner с функцией зачистки свободного места, а также утилита srm, которая работает так же, как в Linux. В настройках Finder рекомендуется включить функцию безопасной очистки корзины. Она же доступна в контекстном меню корзины при нажатой клавише CMD.

Для SSD-накопителей и флешек лучше использовать низкоуровневое форматирование (см. ) или же процедуру Secure Erase, что может привести вас к потере гарантии на SDD. Для последнего случая подойдёт другой Live-дистрибутив для работы с разделами на диске — Parted Magic . Загрузитесь с него и выберите в главном меню System tools → Erase Disk. Для твердотельных накопителей выберите последний пункт Secure Erase, а для обычных HDD используйте метод nwipe, который является по сути тем же DBAN.

|

|

|

|

⇡ Заключение

Рассмотренного нами сочетания шифрования данных с последующим их безопасным удалением вполне достаточно для того, чтобы надёжно защитить конфиденциальную информацию. Естественно, стопроцентной защиты это никоим образом не гарантирует, но для простых пользователей риски утечки резко падают. А о «непростых смертных» позаботятся соответствующие службы. Ещё раз напоминаем о важности создания резервных копий вообще и перед шифрованием в частности, а также о минимизации объёма перемещаемых вместе с вами данных в стан вероятного противника и необходимости использования надёжных паролей с ключами вкупе с их резервированием. Ну и просто будьте всегда внимательны. Удачи!

По мнению специалистов, именно кража ноутбука является одной из основных проблем в сфере информационной безопасности (ИБ).

В отличие от других угроз ИБ, природа проблем «украденный ноутбук» или «украденная флешка» довольно примитивна. И если стоимость исчезнувших устройств редко превышает отметку в несколько тысяч американских долларов, то ценность сохраненной на них информации зачастую измеряется в миллионах.

По данным Dell и Ponemon Institute, только в американских аэропортах ежегодно пропадает 637 тысяч ноутбуков. А представьте сколько пропадает флешек, ведь они намного меньше, и выронить флешку случайно проще простого.

Когда пропадает ноутбук, принадлежащий топ-менеджеру крупной компании, ущерб от одной такой кражи может составить десятки миллионов долларов.

Как защитить себя и свою компанию?

Мы продолжаем цикл статей про безопасность Windows домена. В первой статье из цикла мы рассказали про настройку безопасного входа в домен, а во второй - про настройку безопасной передачи данных в почтовом клиенте:

В этой статье мы расскажем о настройке шифрования информации, хранящейся на жестком диске. Вы поймете, как сделать так, чтобы никто кроме вас не смог прочитать информацию, хранящуюся на вашем компьютере.

Мало кто знает, что в Windows есть встроенные инструменты, которые помогают безопасно хранить информацию. Рассмотрим один из них.

Наверняка, кто-то из вас слышал слово «BitLocker». Давайте разберемся, что же это такое.

Что такое BitLocker?

BitLocker (точное название BitLocker Drive Encryption) - это технология шифрования содержимого дисков компьютера, разработанная компанией Microsoft. Она впервые появилась в Windows Vista.

С помощью BitLocker можно было шифровать тома жестких дисков, но позже, уже в Windows 7 появилась похожая технология BitLocker To Go, которая предназначена для шифрования съемных дисков и флешек.

BitLocker является стандартным компонентом Windows Professional и серверных версий Windows, а значит в большинстве случаев корпоративного использования он уже доступен. В противном случае вам понадобится обновить лицензию Windows до Professional.

Как работает BitLocker?

Эта технология основывается на полном шифровании тома, выполняемом с использованием алгоритма AES (Advanced Encryption Standard). Ключи шифрования должны храниться безопасно и для этого в BitLocker есть несколько механизмов.

Самый простой, но одновременно и самый небезопасный метод - это пароль. Ключ получается из пароля каждый раз одинаковым образом, и соответственно, если кто-то узнает ваш пароль, то и ключ шифрования станет известен.

Чтобы не хранить ключ в открытом виде, его можно шифровать либо в TPM (Trusted Platform Module), либо на криптографическом токене или смарт-карте, поддерживающей алгоритм RSA 2048.

TPM - микросхема, предназначенная для реализации основных функций, связанных с обеспечением безопасности, главным образом с использованием ключей шифрования.

Модуль TPM, как правило, установлен на материнской плате компьютера, однако, приобрести в России компьютер со встроенным модулем TPM весьма затруднительно, так как ввоз устройств без нотификации ФСБ в нашу страну запрещен.

Использование смарт-карты или токена для снятия блокировки диска является одним из самых безопасных способов, позволяющих контролировать, кто выполнил данный процесс и когда. Для снятия блокировки в таком случае требуется как сама смарт-карта, так и PIN-код к ней.

Схема работы BitLocker:

- При активации BitLocker с помощью генератора псевдослучайных чисел создается главная битовая последовательность. Это ключ шифрования тома - FVEK (full volume encryption key). Им шифруется содержимое каждого сектора. Ключ FVEK хранится в строжайшей секретности.

- FVEK шифруется при помощи ключа VMK (volume master key). Ключ FVEK (зашифрованный ключом VMK) хранится на диске среди метаданных тома. При этом он никогда не должен попадать на диск в расшифрованном виде.

- Сам VMK тоже шифруется. Способ его шифрования выбирает пользователь.

- Ключ VMK по умолчанию шифруется с помощью ключа SRK (storage root key), который хранится на криптографической смарт-карте или токене. Аналогичным образом это происходит и с TPM.

К слову, ключ шифрования системного диска в BitLocker нельзя защитить с помощью смарт-карты или токена. Это связано с тем, что для доступа к смарт-картам и токенам используются библиотеки от вендора, а до загрузки ОС, они, понятное дело, не доступны.

Если нет TPM, то BitLocker предлагает сохранить ключ системного раздела на USB-флешке, а это, конечно, не самая лучшая идея. Если в вашей системе нет TPM, то мы не рекомендуем шифровать системные диски.

И вообще шифрование системного диска является плохой идеей. При правильной настройке все важные данные хранятся отдельно от системных. Это как минимум удобнее с точки зрения их резервного копирования. Плюс шифрование системных файлов снижает производительность системы в целом, а работа незашифрованного системного диска с зашифрованными файлами происходит без потери скорости. - Ключи шифрования других несистемных и съемных дисков можно защитить с помощью смарт-карты или токена, а также TPM.

Если ни модуля TPM ни смарт-карты нет, то вместо SRK для шифрования ключа VMK используется ключ сгенерированный на основе введенного вами пароля.

При запуске с зашифрованного загрузочного диска система опрашивает все возможные хранилища ключей - проверяет наличие TPM, проверяет USB-порты или, если необходимо, запрашивает пользователя (что называется восстановлением). Обнаружение хранилища ключа позволяет Windows расшифровать ключ VMK, которым расшифровывается ключ FVEK, уже которым расшифровываются данные на диске.

Каждый сектор тома шифруется отдельно, при этом часть ключа шифрования определяется номером этого сектора. В результате два сектора, содержащие одинаковые незашифрованные данные, будут в зашифрованном виде выглядеть по-разному, что сильно затруднит процесс определения ключей шифрования путем записи и расшифровки заранее известных данных.

Помимо FVEK, VMK и SRK, в BitLocker используется еще один тип ключей, создаваемый «на всякий случай». Это ключи восстановления.

Для аварийных случаев (пользователь потерял токен, забыл его PIN-код и т.д.) BitLocker на последнем шаге предлагает создать ключ восстановления. Отказ от его создания в системе не предусмотрен.

Как включить шифрование данных на жестком диске?

Прежде чем приступить к процессу шифрованию томов на жестком диске, важно учесть, что эта процедура займет какое-то время. Ее продолжительность будет зависеть от количества информации на жестком диске.

Если в процессе шифрования или расшифровки компьютер выключится или перейдет в режим гибернации, то эти процессы возобновятся с места остановки при следующем запуске Windows.

Даже в процессе шифрования системой Windows можно будет пользоваться, но, вряд ли она сможет порадовать вас своей производительностью. В итоге, после шифрования, производительность дисков снижается примерно на 10%.

Если BitLocker доступен в вашей системе, то при клике правой кнопкой на названии диска, который необходимо зашифровать, в открывшемся меню отобразится пункт Turn on BitLocker .

На серверных версиях Windows необходимо добавить роль BitLocker Drive Encryption .

Приступим к настройке шифрования несистемного тома и защитим ключ шифрования с помощью криптографического токена.

Мы будем использовать токен производства компании «Актив». В частности, токен Рутокен ЭЦП PKI .

I. Подготовим Рутокен ЭЦП PKI к работе.

В большинстве нормально настроенных системах Windows, после первого подключения Рутокен ЭЦП PKI автоматически загружается и устанавливается специальная библиотека для работы с токенами производства компании «Актив» - Aktiv Rutoken minidriver.

Процесс установки такой библиотеки выглядит следующим образом.

Наличие библиотеки Aktiv Rutoken minidriver можно проверить через Диспетчер устройств .

Если загрузки и установки библиотеки по каким-то причинам не произошло, то следует установить комплект Драйверы Рутокен для Windows .

II. Зашифруем данные на диске с помощью BitLocker.

Щелкнем по названию диска и выберем пункт Turn on BitLocker .

Как мы говорили ранее, для защиты ключа шифрования диска будем использовать токен.

Важно понимать, что для использования токена или смарт-карты в BitLocker, на них должны находиться ключи RSA 2048 и сертификат.

Если вы пользуетесь службой Certificate Authority в домене Windows, то в шаблоне сертификата должна присутствовать область применения сертификата «Disk Encryption» (подробнее про настройку Certificate Authority в нашего цикла статей про безопасность Windows домена).

Если у вас нет домена или вы не можете изменить политику выдачи сертификатов, то можно воспользоваться запасным путем, с помощью самоподписанного сертификата, подробно про то как выписать самому себе самоподписанный сертификат описано .

Теперь установим соответствующий флажок.

На следующем шаге выберем способ сохранения ключа восстановления (рекомендуем выбрать Print the recovery key ).

Бумажку с напечатанным ключом восстановления необходимо хранить в безопасном месте, лучше в сейфе.

На следующем этапе запустим процесс шифрования диска. После завершения этого процесса может потребоваться перезагрузить систему.

При включении шифрования иконка зашифрованного диска изменится.

И теперь, когда мы попытаемся открыть этот диск, система попросит вставить токен и ввести его PIN-код.

Развертывание и настройку BitLocker и доверенного платформенного модуля можно автоматизировать с помощью инструмента WMI или сценариев Windows PowerShell. Способ реализации сценариев будет зависеть от среды. Команды для BitLocker в Windows PowerShell описаны в статье .

Как восстановить данные, зашифрованные BitLocker, если токен потеряли?

Если вы хотите открыть зашифрованные данные в Windows

Для этого понадобится ключ восстановления, который мы распечатали ранее. Просто вводим его в соответствующее поле и зашифрованный раздел откроется.

Если вы хотите открыть зашифрованные данные в системах GNU/Linux и Mac OS X

Для этого необходима утилита DisLocker и ключ восстановления.

Утилита DisLocker работает в двух режимах:

- FILE - весь раздел, зашифрованный BitLocker, расшифровывается в файл.

- FUSE - расшифровывается только тот блок, к которому обращается система.

Для примера мы будем использовать операционную систему Linux и режим утилиты FUSE.

В последних версиях распространенных дистрибутивов Linux, пакет dislocker уже входит в состав дистрибутива, например, в Ubuntu, начиная с версии 16.10.

Если пакета dislocker по каким-то причинам не оказалось, тогда нужно скачать утилиту и скомпилировать ее:

tar -xvjf dislocker.tar.gz

Откроем файл INSTALL.TXT и проверим, какие пакеты нам необходимо доустановить.

В нашем случае необходимо доустановим пакет libfuse-dev:

sudo apt-get install libfuse-dev

Приступим к сборке пакета. Перейдем в папку src и воспользуемся командами make и make install:

cd src/ make make install

Когда все скомпилировалось (или вы установили пакет) приступим к настройке.

Перейдем в папку mnt и создадим в ней две папки:

- Encrypted-partition- для зашифрованного раздела;

- Decrypted-partition - для расшифрованного раздела.

Найдем зашифрованный раздел. Расшифруем его с помощью утилиты и переместим его в папку Encrypted-partition:

dislocker -r -V /dev/sda5 -p recovery_key /mnt/Encrypted-partition(вместо recovery_key подставьте свой ключ восстановления)

Выведем на экран список файлов, находящихся в папке Encrypted-partition:

ls Encrypted-partition/

Введем команду для монтирования раздела:

mount -o loop Driveq/dislocker-file Decrypted-partition/

Для просмотра расшифрованного раздела перейдем в папку Encrypted-partition.

Резюмируем

Включить шифрование тома при помощи BitLocker очень просто. Все это делается без особых усилий и бесплатно (при условии наличия профессиональной или серверной версии Windows, конечно).

Для защиты ключа шифрования, которым шифруется диск, можно использовать криптографический токен или смарт-карту, что существенно повышает уровень безопасности.

В последние годы на различных форумах, в письмах и при встречах все чаще пользователи начинают задавать вопросы о том, что собой представляет сравнительно новый функционал операционных систем Windows Vista, Windows 7 и Windows Server 2008 / 2008 R2 – Windows BitLocker (с выходом последних операционных систем данная технология приобрела некие изменения и теперь называется BitLoker To Go). Но после того как большинство пользователей и начинающих системных администраторов слышат ответ, что данный компонент – это «всего-то» встроенное средство безопасности в современных операционных системах, которое обеспечивает надежную защиту самой операционной системы, данных, которые хранятся на компьютере пользователя, а также отдельных томов и съемных носителей, что позволяет оставить пользовательские данные нетронутыми при серьезных атаках, а также физическим изыманием жестких дисков, для дальнейшего автономного взлома данных, я часто слышу о том, что такой функционал вовсе не будет востребованным и его использование только усложнит жизнь пользователям. С таким утверждением невозможно согласиться, так как данные должны находиться в безопасности. Вы ведь не оставляете ключи от своего дома или код к электронному замку вашей организации каждому встречному?

Домашние пользователи обычно аргументируют свое нежелание пользоваться данной технологией тем, что на их компьютерах нет никаких «жизненно важных» данных и даже если их взломают, то ничего страшного не произойдет, кроме того что кто-то посмотрит их профили в социальных сетях «Одноклассники» и «Вконтакте». Владельцы ноутбуков и нетбуков считают, что если их техника будет украдена, то о пропавших данных им нужно беспокоиться меньше всего. Системные администраторы в некоторых компаниях утверждают, что у них нет никаких секретных проектов и абсолютно всем сотрудникам компании можно доверять, а домой документацию и продукты интеллектуального труда они берут лишь в целях окончания работы, на которую не хватило рабочего времени. А компьютеры их организации защищены антивирусным программным обеспечением и настройками брандмауэров по умолчанию. А зачем нужно защищать внешние накопители, если на них просто хранятся музыкальные и видео файлы? И ничего, что такие устройства как флэщки могут ходить как по организациям, так и по всем вашим знакомым.

Но ни с одной из вышеперечисленных причин нельзя согласиться. У домашних пользователей при атаке могут не только скопировать себе всю коллекцию музыкальных и видео файлов, а изъять все пароли к банковским счетам и учетные данные на посещаемых сайтах при помощи cookie-файлов или, не дай бог, текстовых файлах с логинами и паролями, которые не редко располагаются на рабочем столе. Также есть большой шанс, что будет просмотрена вся почтовая переписка и т.п. На украденных ноутбуках могут находиться конфиденциальные данные, хищение которых может отрицательно сказаться на бизнесе вашей компании, а увольнение с соответствующим «поощрением» в вашем резюме в будущем может сказаться на вашей карьере крайней негативно. И наконец, в наше время в любой организации присутствуют секретные данные, которые не желательно показывать своим конкурентам. И если будет успешно атакован, по крайней мере, один из компьютеров вашей организации, есть огромный шанс, что вскоре у вас будет заражен весь ваш парк компьютеров, что повлечет за собой титанические усилия для приведения компьютеров вашей организации в первоначальное состояние. Недоброжелатели могут найтись даже в вашей организации. Даже если при выходе из здания охраной проверяются ваши сумки, они не будут проверять внешние накопители каждого сотрудника. А на них ведь можно вынести немало данных, о которых еще несколько месяцев не должны узнать ваши конкуренты.

По этой причине вам просто необходимо постараться обезопасить ваши данные любым возможным действующим способом. Именно для этого и предназначен данный компонент современных операционных систем компании Microsoft. Именно BitLocker позволяет предотвратить несанкционированный доступ к данным даже на потерянных или украденных компьютерах, тем самым улучшая работу вашей операционной системы. Для улучшения защиты ваших данных Windows BitLocker использует доверенный платформенный модуль (Trusted Platform Module — TPM) — спецификация, детализирующая криптопроцессор, в котором хранятся криптографические ключи для защиты информации, а также обобщенное наименование реализаций указанной спецификации, например в виде «чипа TPM», что гарантирует целостность компонентов, используемых даже на самой ранней стадии загрузки.

В этих технологиях можно найти преимущества, как для домашних пользователей, так и для системных администраторов в организациях. Для домашнего пользователя к основному преимуществу данных технологий можно отнести простоту использования, так как для ежедневного использования функционала BitLocker или BitLocker To Go, защита компьютера и его восстановление для пользователя является совершенно прозрачным. Системные администраторы наверняка оценят удобства управления защитой данных. Для удаленного управления шифрованием BitLocker, вы можете использовать инфраструктуру доменных служб Active Directory, причем расширенное управление будет осуществлено средствами групповых политик и скриптов.

Именно об этих компонентах операционных систем пойдет речь в данном цикле статей. О данных компонентах и их функционале в Интернете уже можно найти довольно много полезной информации, включая замечательные видео доклады, в которых вы можете вживую увидеть принцип их работы. Посему я в статьях данного цикла постараюсь наиболее подробно рассмотреть большинство функциональных возможностей как для домашних пользователей, так и для организаций для того чтобы вам не приходилось проводить длительное время в поисках того, как можно реализовать тот или иной сценарий для применения определенных действий.

Архитектура данной технологии

Как вы уже знаете, когда операционная система находится в активном состоянии, ее можно защитить при помощи локальных политик безопасности, антивирусного программного обеспечения и брандмауэров с межсетевыми экранами, а вот защитить том операционной системы на жестком диске вы можете средствами шифрования BitLocker. Для того чтобы воспользоваться всеми преимуществами шифрования BitLocker и проверки подлинности системы, ваш компьютер должен соответствовать таким требованиям, как наличие установленного модуля TPM версии 1.2, который при включении шифрования позволяет сохранять определенный ключ для запуска системы внутри самого доверенного платформенного модуля. Помимо модуля TPM, в базовой системе ввода-вывода (BIOS) должна быть установлена спецификация группы Trusted Computing Group (TCG), которая перед загрузкой операционной системы создает цепочку доверий для действий и включает поддержку статического корневого объекта изменения уровня доверия. К сожалению, не все материнские платы оснащены таким модулем как TPM, но даже без этого модуля операционная система позволяет вам воспользоваться данной технологией шифрования при наличии запоминающих устройств USB с поддержкой команд UFI, а также в том случае, если ваш жесткий диск разбит на два и более тома. Например, на одном томе у вас будет находиться непосредственно операционная система для которой и будет включено шифрование, а второй, системный том, емкостью не менее 1,5Гб, содержит файлы, которые нужны для загрузки операционной системы после того как BIOS загрузит платформу. Все ваши томы должны быть отформатированы в файловой системе NTFS.

Архитектура шифрования BitLocker обеспечивает управляемые и функциональные механизмы, как в режиме ядра, так и в пользовательском режиме. На высоком уровне, к основным компонентам BitLocker можно отнести:

- Драйвер Trusted Platform Module (%SystemRoot%System32DriversTpm.sys) – драйвер, который обращается к чипу TPM в режиме ядра;

- Основные службы TPM , которые включают пользовательские службы, предоставляющие доступ к TPM в пользовательском режиме (%SystemRoot%System32tbssvc.dll), поставщика WMI, а также оснастку MMC (%SystemRoot%System32Tpm.msc);

- Связанный код BitLocker в диспетчере загрузки (BootMgr) , который аутентифицирует доступ к жесткому диску, а также позволяет восстанавливать и разблокировать загрузчик;

- Драйвер фильтра BitLocker (%SystemRoot%System32DriversFvevol.sys), который позволяет шифровать и расшифровывать тома на лету в режиме ядра;

- Поставщик WMI BitLocker и управление сценариями , которые позволяют настраивать и управлять сценариями интерфейса BitLocker.

На следующей иллюстрации изображены различные компоненты и службы, которые обеспечивают корректную работу технологии шифрования BitLocker:

Рис. 1. Архитектура BitLocker

Ключи шифрования

BitLocker зашифровывает содержимое тома, используя ключ шифрования всего тома (FVEK - Full Volume Encryption Key), назначенного ему во время его первоначальной настройки для использования компонента BitLocker, с использованием алгоритмов 128- или 256-разрядного ключа AES AES128-CBC и AES256-CBC с расширениями Microsoft, которые называются диффузорами. Ключ FVEK шифруется с помощью главного ключа тома (VMK - Volume Master Key) и хранится на томе в области, специально отведенной для метаданных. Защита главного ключа тома является косвенным способом защиты данных тома: дополнение главного ключа тома позволяет системе пересоздать ключ после того как ключи были утеряны или скомпрометированы.

Когда вы настраиваете шифрование BitLocker, для защиты вашего компьютера при помощи VMK, в зависимости от вашей аппаратной конфигурации, вы можете использовать один из нескольких методов. Шифрование BitLocker поддерживает пять режимов проверки подлинности в зависимости от аппаратных возможностей компьютера и требуемого уровня безопасности. Если ваша аппаратная конфигурация поддерживает технологию доверенного платформенного модуля (TPM), то вы можете сохранять VMK как только в TMP, так и в TPM и на устройстве USB или сохранять ключ VMK в TPM и при загрузке системы вводить PIN. Помимо этого у вас есть возможность скомбинировать два предыдущих метода. А для платформ, которые не совместимы с технологией TPM, вы можете хранить ключ на внешнем USB устройстве.

Стоит обратить внимание на то, что при загрузке операционной системы с включенным шифрованием BitLocker, выполняется последовательность действий, которая зависит от набора средств защиты тома. Эти действия включают в себя проверку целостности системы, а также другие шаги по проверке подлинности, которые должны быть выполнены перед снятием блокировки с защищённого тома. В следующей таблице обобщены различные способы, которые вы можете использовать для шифрования тома:

| Источник | Безопасность | Действия пользователя |

| Только TPM | Защищает от программных атак, но уязвим к аппаратным атакам | Никаких |

| TPM + PIN | Добавляет защиту от аппаратных атак | Пользователь должен вводить PIN-код при каждом запуске ОС |

| TPM + ключ USB | Полная защита от аппаратных атак, но уязвима к потере ключа USB | |

| TPM + ключ USB + PIN | Максимальный уровень защиты | При каждом запуске ОС пользователь должен вводить PIN-код и использовать ключ USB |

| Только ключ USB | Минимальный уровень защиты для компьютеров, не оснащенных TPM + есть риск потери ключа | Пользователь должен использовать ключ USB при каждом запуске ОС |

Таблица 1. Источники VMK

На следующей иллюстрации показаны способы шифрования томов:

Рис. 2. Способы шифрования томов, используя технологию BitLocker

Перед тем как BitLocker предоставит доступ к FEVK и расшифрует том, вам нужно предоставить ключи авторизированного пользователя или компьютера. Как было указано выше, если в вашем компьютере присутствует модуль TPM, вы можете использовать разные методы проверки аутентификации. В следующих подразделах, рассмотрим каждый из этих методов подробнее.

Использование только TPM

Процесс загрузки операционной системы использует TPM для того чтобы убедиться, что жесткий диск подключен к соответствующему компьютеру и важные системные файлы не были повреждены, а также предотвращает доступ к жесткому диску, если вредоносная программа или руткит поставил под угрозу целостность системы. В то время, когда компьютер проходит валидацию, TPM разблокирует VMK и ваша операционная система запускается без участия пользователя, как вы можете увидеть на следующей иллюстрации.

Рис. 3. Проверка подлинности с помощью технологии TPM

Использование TPM совместно с USB-ключом

В дополнение к физической защите, которая была описана в предыдущем подразделе, в этом случае TPM требует внешний ключ, который находится на USB-устройстве. В этом случае пользователю нужно вставить USB-накопитель, на котором хранится внешний ключ, предназначенный для аутентификации пользователя и целостности компьютера. В этом случае, вы можете защитить свой компьютер от кражи, при включении компьютера, а также при выводе из режима гибернации. К сожалению, этот способ не защитит вас от вывода компьютера из спящего режима. При использовании этого способа, для уменьшения риска при краже компьютера, вам нужно хранить внешний ключ отдельно от своего компьютера. На следующей иллюстрации вы можете ознакомиться с использованием TPM совместно с внешним USB-ключом:

Рис. 4. Проверка подлинности с помощью модуля TPM и USB-ключа

Использование TPM совместно с PIN-кодом

Этот способ препятствует запуску компьютера до тех пор, пока пользователь не введет персональный идентификационный номер (PIN-код). Этот способ позволяет защитить ваш компьютер в том случае, если у вас был украден выключенный компьютер. К сожалению, вам не стоит использовать данный метод в том случае, если компьютер должен запускаться автоматически без участия человека, которые обычно выступают в качестве серверов. Когда запрашивается PIN, аппаратный модуль TPM компьютера отображает запрос для ввода четырехзначного PIN-кода со специальной задержкой, которая устанавливается производителями материнской платы и самого модуля TPM. На следующей иллюстрации вы можете увидеть данный способ проверки подлинности:

Рис. 5. Проверка подлинности с помощью TPM и PIN-кода

Использование комбинированного метода (TPM+PIN-код+USB-ключ)

В операционных системах Windows 7 и Windows Vista вы можете использовать комбинированный метод проверки подлинности для максимального уровня защиты вашего компьютера. В этом случае, к аппаратной проверке подлинности TPM добавляется ввод PIN-кода и использование внешнего ключа, который находится на USB-накопителе. Все эти средства обеспечивают максимальный уровень защиты BitLocker, которые требуют данные, которые «знает» и «использует» пользователь. Для того чтобы злоумышленник завладел вашими данными, которые расположены на защищённом при помощи технологии BitLocker томе, ему нужно украсть ваш компьютер, иметь в наличии USB-накопитель с вашим ключом, а также знать PIN-код, что практически невозможно. На следующей иллюстрации изображен данный метод проверки подлинности:

Рис. 6. Проверки подлинности с использованием TPM, USB-ключа, а также PIN-кода

Проверка подлинности только с USB-ключом запуска

В этом случае пользователь предоставляет VMK на диске, USB-накопителе или на любых внешних устройствах хранения данных для расшифровки FEVK и тома, зашифрованных при помощи технологии BitLocker на компьютере, в котором не установлен модуль TPM. Использование ключа запуска без TPM позволяет вам шифровать данные без обновления вашего аппаратного оборудования. Этот способ считается наиболее уязвимым, так как в этом случае не выполняется проверка целостности загрузки и при переносе жесткого диска на другой компьютер, данными из зашифрованного диска можно будет воспользоваться.

Заключение

Шифрование диска BitLocker – это средство безопасности в современных операционных системах Windows, которое позволяет защитить операционную систему и данные, которые хранятся на ваших компьютерах. В идеальном сочетании, BitLocker настраивается на использование доверенного платформенного модуля TPM, что обеспечивает целостность компонентов начальной загрузки и блокировки томов, которые защищаются даже в том случае, если операционная система еще не запущена. В этой статье цикла, посвященного шифрованию данных, вы узнали об архитектуре данного средства. В следующей статье вы узнаете о реализации шифрования диска с помощью технологии Windows BitLocker.

Здравствуйте читатели блога компании КомСервис (г. Набережные Челны). В этой статье мы продолжим изучать встроенные в Windows системы призванные повысить безопасность наших данных. Сегодня это система шифрования дисков Bitlocker. Шифрование данных нужно для того что бы вашей информацией не воспользовались чужие люди. Как она к ним попадет это уже другой вопрос.

Шифрование - это процесс преобразования данных таким образом что бы получить доступ к ним могли только нужные люди. Для получения доступа обычно используют ключи или пароли.

Шифрование всего диска позволяет исключить доступ к данным при подключении вашего жесткого диска к другому компьютеру. На системе злоумышленника может быть установлена другая операционная система для обхода защиты, но это не поможет если вы используете BitLocker.

Технология BitLocker появилась с выходом операционной системы Windows Vista и была усовершенствована в . Bitlocker доступен в версиях Максимальная и Корпоративная а так же в Pro. Владельцам других версий придется искать .

Структура статьи

1. Как работает шифрование диска BitLocker

Не вдаваясь в подробности выглядит это так. Система шифрует весь диск и дает вам ключи от него. Если вы шифруете системный диск то без вашего ключа не загрузится. Тоже самое как ключи от квартиры. У вас они есть вы в нее попадете. Потеряли, нужно воспользоваться запасными (кодом восстановления (выдается при шифровании)) и менять замок (сделать шифрование заново с другими ключами)

Для надежной защиты желательно наличие в компьютере доверенного платформенного модуля TPM (Trusted Platform Module). Если он есть и его версия 1.2 или выше, то он будет управлять процессом и у вас появятся более сильные методы защиты. Если же его нет, то возможно будет воспользоваться только ключом на USB-накопителе.

Работает BitLocker следующим образом. Каждый сектор диска шифруется отдельно с помощью ключа (full-volume encryption key, FVEK). Используется алгоритм AES со 128 битным ключом и диффузором. Ключ можно поменять на 256 битный в групповых политиках безопасности.

Когда шифрование будет завершено увидите следующую картинку

Закрываете окошко и проверяете в надежных ли местах находятся ключ запуска и ключ восстановления.

3. Шифрование флешки - BitLocker To Go

Почему нужно приостанавливать шифрование? Что бы BitLocker не заблокировал ваш диск и не прибегать к процедуре восстановления. Параметры системы ( и содержимое загрузочного раздела) при шифровании фиксируются для дополнительной защиты. При их изменении может произойти блокировка компьютера.

Если вы выберите Управление BitLocker, то можно будет Сохранить или напечатать ключ восстановление и Дублировать ключ запуска

Если один из ключей (ключ запуска или ключ восстановления) утерян, здесь можно их восстановить.

Управление шифрованием внешних накопителей

Для управления параметрами шифрования флешки доступны следующие функции

Можно изменить пароль для снятия блокировки. Удалить пароль можно только если для снятия блокировки используется смарт-карта. Так же можно сохранить или напечатать ключ восстановления и включить снятие блокировки диска для этого автоматически.

5. Восстановление доступа к диску

Восстановление доступа к системному диску

Если флешка с ключом вне зоны доступа, то в дело вступает ключ восстановления. При загрузке компьютера вы увидите приблизительно следующую картину

Для восстановления доступа и загрузки Windows нажимаем Enter

Увидим экран с просьбой ввести ключ восстановления

С вводом последней цифры при условии правильного ключа восстановления автоматически пойдет загружаться операционная система.

Восстановление доступа к съемным накопителям

Для восстановления доступа к информации на флешке или нажимаем Забыли пароль?

Выбираем Ввести ключ восстановления

и вводим этот страшный 48-значный код. Жмем Далее

Если ключ восстановления подходит то диск будет разблокирован

Появляется ссылочка на Управление BitLocker, где можно изменить пароль для разблокировки накопителя.

Заключение

В этой статье мы узнали каким образом можно защитить нашу информацию зашифровав ее с помощью встроенного средства BitLocker. Огорчает, что эта технология доступна только в старших или продвинутых версиях ОС Windows. Так же стало ясно для чего же создается этот скрытый и загрузочный раздел размером 100 МБ при настройке диска средствами Windows.

Возможно буду пользоваться шифрованием флешек или . Но, это маловероятно так как есть хорошие заменители в виде облачных сервисов хранения данных таких как , и подобные.

Благодарю за то, что поделились статьей в социальных сетях. Всего Вам Доброго!

Представьте, что Вы потеряли или забыли флэшку, на которой находилась довольно-таки важная информация. Для того, чтобы эта информация не стала достоянием злоумышленников, вы можете или встроенную в систему Windows 7 версии Professional и Maximum функцию защиты данных на дисках – BitLocker.

Для включения шифрования кликните иконку нужного диска в окне проводника правой кнопкой мыши и выберите пункт «Включить BitLocker

» (Рис. 1):

Рис. 2

И установите пароль к вашему диску (Рис. 3):

Рис. 3

После этого диск будет зашифрован, а данные с диска станут недоступными для посторонних.

Далее в появившемся окне мастер установки спросит Вас каким способом сохранить ключ восстановления. Рекомендуем сохранить Вам ключ восстановления как в отдельном файле на незашифрованном диске компьютера, так и распечатать его. Ключ восстановления нужен на тот случай, если Вы забудете Ваш пароль (Рис. 4).

Рис. 4

P.S: В случае, если Вы утеряете ключ восстановления, восстановить данные без пароля будет невозможно. Уделяете больше внимание сохранности ключей восстановления!